Einführung

Code auf Github: Elasticsearch und Beats

Dieses Tutorial ist eine Fortsetzung von Auditbeat mit Elasticsearch Teil 1 Installieren und Sichern.

In diesem Tutorial richten wir Warnmeldungen in Kibana ein und verwenden Logstash, um Ihnen Warnmeldungen per E-Mail zu senden.

Anforderungen

Ressourcen von Auditbeat mit Elasticsearch Teil 1 Installieren und Sichern.

Schritte

Schritt 1 - Regeln festlegen [01:05]

Bestätigen Sie zunächst, dass Sie über Informationen zur System- oder Benutzeraktivität in Ihrem System verfügen. Oder über andere interessante Datensätze, auf deren Grundlage Sie Ihre Warnungen und Regeln erstellen möchten.

Schritt 2 - Kibana konfigurieren [08:16]

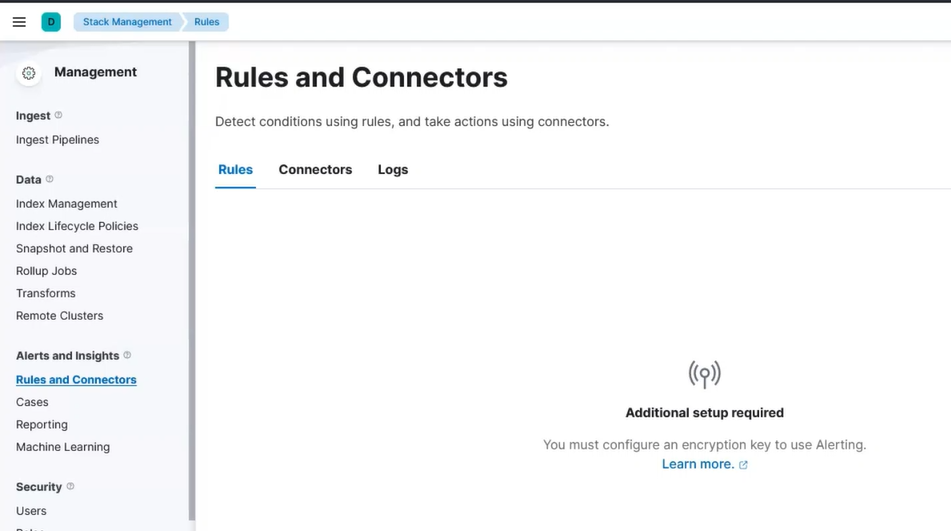

Gehen Sie zu Kibana im Stack-Management > Regeln und Konnektoren. Wenn Sie sehen Erstellen Sie Ihre erste Regel, Dann diesen Schritt überspringen. Wenn Sie sehen Zusätzliche Einrichtung erforderlich, fahren Sie dann mit diesem Schritt fort.

Kibana-Alarm-Setup

Kibana-Alarm-Setup

Gehen Sie zum Shell-Fenster Ihres Kibana-Servers und geben Sie Folgendes ein:

/usr/share/kibana/bin/kibana-keystore add xpack.encryptedSavedObjects.encryptionKey

Fügen Sie bei der entsprechenden Aufforderung ein Geheimnis ein, das mindestens 32 Zeichen lang ist.

Starten Sie dann Kibana neu:

systemctl restart kibana

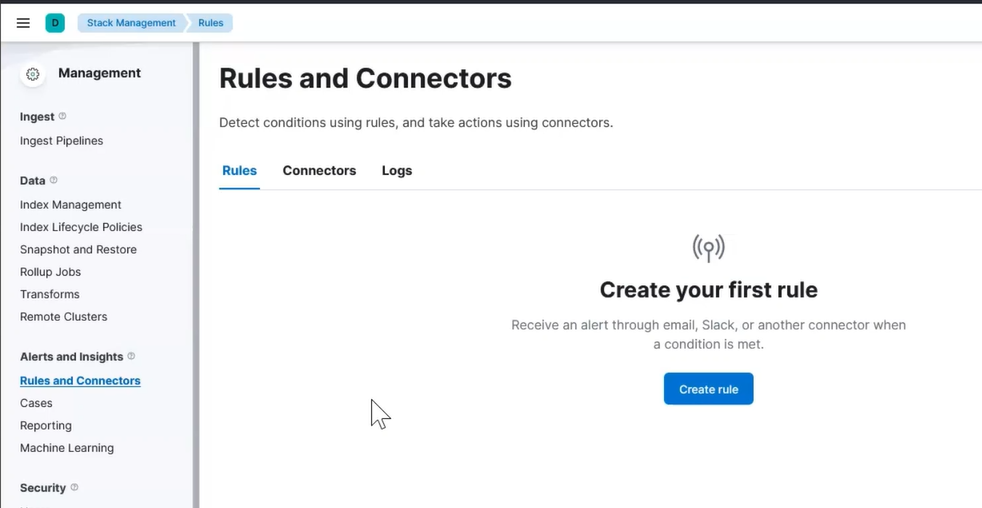

Besuchen Sie Kibana erneut in Ihrem Browser und besuchen Sie Stack-Management > Regeln und Konnektoren. Jetzt sollten Sie Ihre erste Regel erstellen dürfen.

Kibana Alert Erste Regel

Kibana Alert Erste Regel

Schritt 3 - Regel einrichten [11:40]

Wir erstellen eine einfache Regel zum Erkennen fehlgeschlagener SSH-Anmeldeversuche.

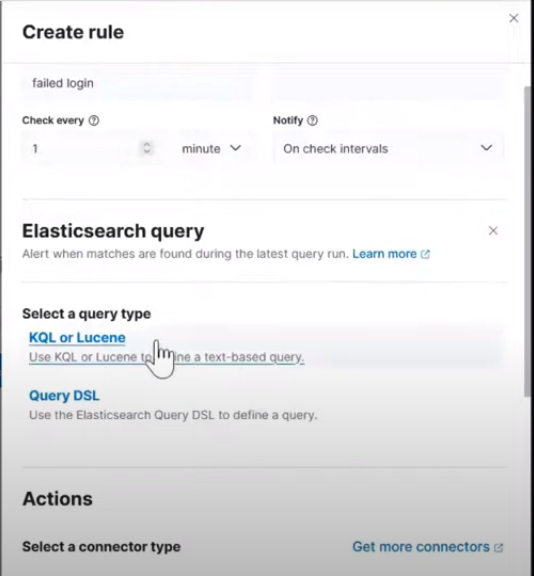

Klicken Sie auf Regel erstellen und füllen Sie dann die ersten Felder aus:

Name: failed login

Check every: 1 minute

Notify: On check intervals

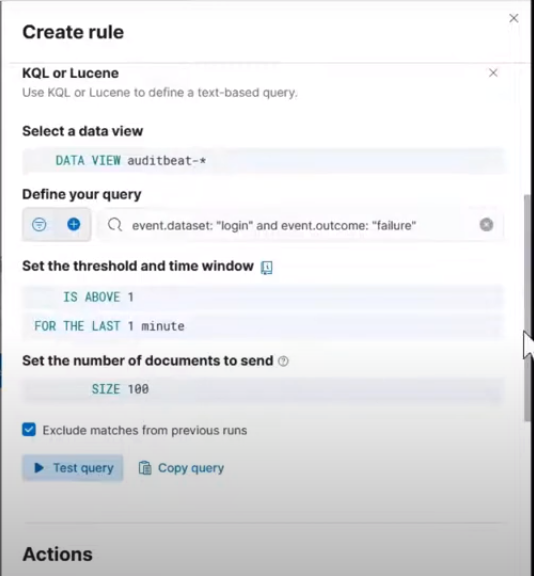

Für die Regeltyp, wählen Elasticsearch-Abfrage > KQL oder Lucene wie in diesem Bild gezeigt:

Regeltyp erstellen

Regeltyp erstellen

Definieren Sie dann Ihre Abfrage wie in diesem Bild gezeigt:

Regelabfrage erstellen

Regelabfrage erstellen

Der Definieren Sie Ihre Abfrage Ist event.dataset: "login" and event.outcome: "failure"Legen Sie fest,Schwellenwert und Zeitfenster Zu IS ABOVE = 1, FOR THE LAST = 1 minute

Um die Regel zu testen, melden Sie sich bei Ihrem SSH-Server/Rechner an und geben Sie das falsche Passwort ein, sodass die Regel ausgelöst wird. Drücken Sie speichern.

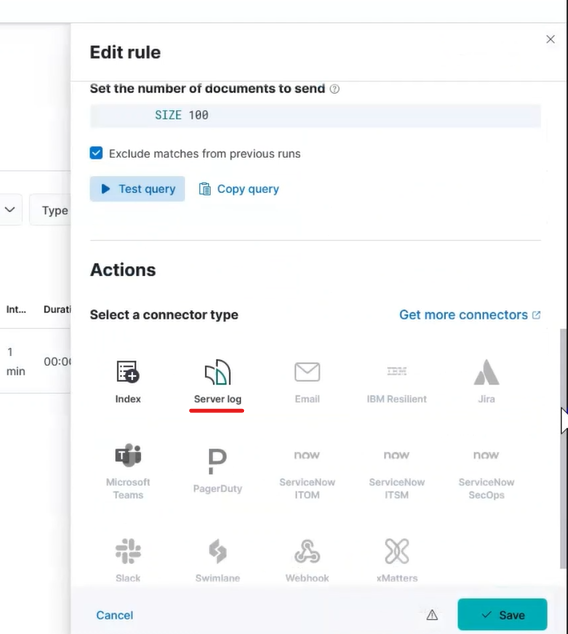

Schritt 4 - E-Mail-Warnmeldung vorbereiten - Server-Log-Connector erstellen [14:40]

Wir möchten die Warnungen an einen anderen Ort ausgeben, damit Logstash in unserem Namen Warnungen per E-Mail versenden kann.

Klicken Sie auf Anschlüsse und wählen Sie Serverprotokolle.

Kibana-Alarmserver-Protokoll

Kibana-Alarmserver-Protokoll

Klicken Sie auf Erstellen eines Connectors und geben Sie eine sinnvolle Connector-Name im Popup.

Legen Sie die Ebene auf alles, was Ihrer Meinung nach die Warnung widerspiegelt. Sie können es als hilfreiche Methode verwenden, um Logstash mitzuteilen, wie Nachrichten gefiltert und transformiert werden sollen.

Bearbeiten Sie bei Bedarf die Nachricht. Der Nachricht Das Feld wird per E-Mail übermittelt.

Presse speichern.

Gehen Sie nach ein paar Minuten zu Ihrem Kibana-Server und bestätigen Sie, dass Nachrichten in /var/log/kibana.log.

Schritt 5 - E-Mails mit Logstash senden [18:41]

Gehen Sie zu Ihrem Kibana-Server und installieren Sie Logstash mit diesem Befehl:

sudo apt-get install -y logstash

Laden Sie diese Logstash-Datei herunter:Logstash-Datei an E-Mail-Benachrichtigungen

Sie können diese Datei an einem beliebigen Ort ablegen. Wir gehen zunächst davon aus, dass Sie sie in /root/logstash.conf.

Füllen Sie im Ausgabeschritt die entsprechenden Werte für die E-Mail-Verbindung aus.

Um Logstash auszuführen und mit dem Senden von E-Mails zu beginnen, sobald diese eintreffen, geben Sie diesen Befehl ein:

/usr/share/logstash/bin/logstash -f /root/logstash.conf

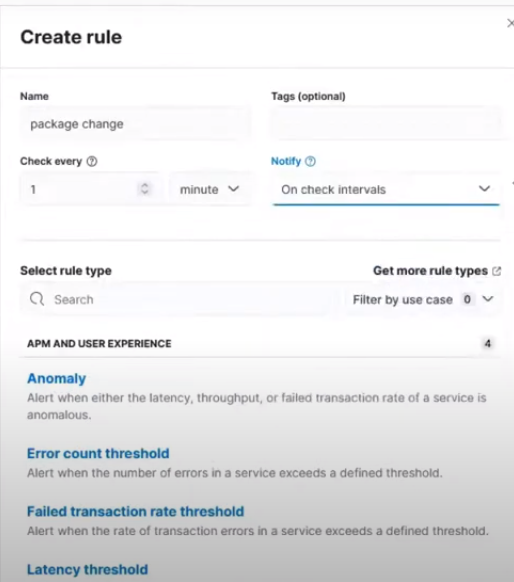

Schritt 6 - Eine weitere Regel einrichten [24:18]

Wir werden eine weitere Regel erstellen, um festzustellen, ob es auf einem der Server Paketänderungen gibt.

Klicken Sie auf Regel erstellen und füllen Sie dann die ersten Felder aus:

Name: package change

Check every: 1 minute

Notify: On check intervals

Für die Regeltyp, wählen Elasticsearch-Abfrage > KQL oder Lucene wie in diesem Bild gezeigt:

Regeltyp erstellen

Regeltyp erstellen

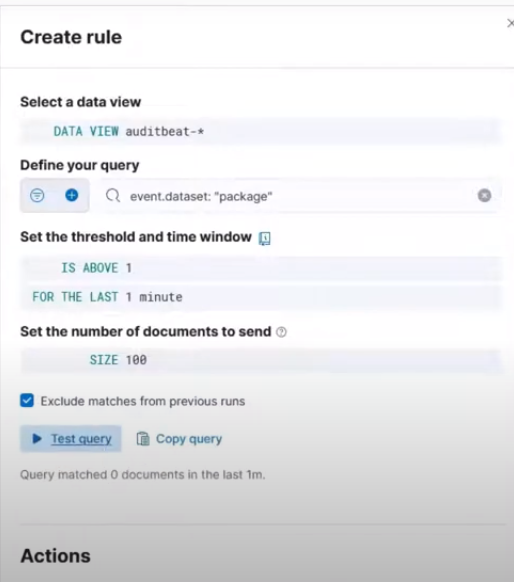

Definieren Sie dann Ihre Abfrage wie in diesem Bild gezeigt:

Regelabfrage erstellen

Regelabfrage erstellen

Der Definieren Sie Ihre Abfrage Ist event.dataset: "package"Legen Sie fest,Schwellenwert und Zeitfenster Zu IS ABOVE = 1, FOR THE LAST = 1 minutePresse speichern.

Testen Sie die Regel, indem Sie ein beliebiges Paket auf einem der Server installieren. Installieren Sie beispielsweise Apache2

apt-get install apache2