Introducción

Código en Github: Elasticsearch y Beats

Este tutorial es una continuación de Heartbeat con Elasticsearch Parte 1 Instalación y protección.

En este tutorial, configuraremos alertas en Kibana y usaremos Logstash para enviarle alertas por correo electrónico.

Requisitos

Recursos de Heartbeat con Elasticsearch Parte 1 Instalación y protección.

Pasos

Paso 1: Instalar Metricbeat y Filebeat en la misma IP [02:25]

Puedes seguirlo junto con el vídeo actual para realizar la instalación, o si quieres instalar Metricbeat y Filebeat individualmente puedes consultar los videos en Instalación de Metricbeat - Parte 1 y Instalación de Filebeat - Parte 1 para instalarlos.

Paso 2: Configurar Kibana [09:15]

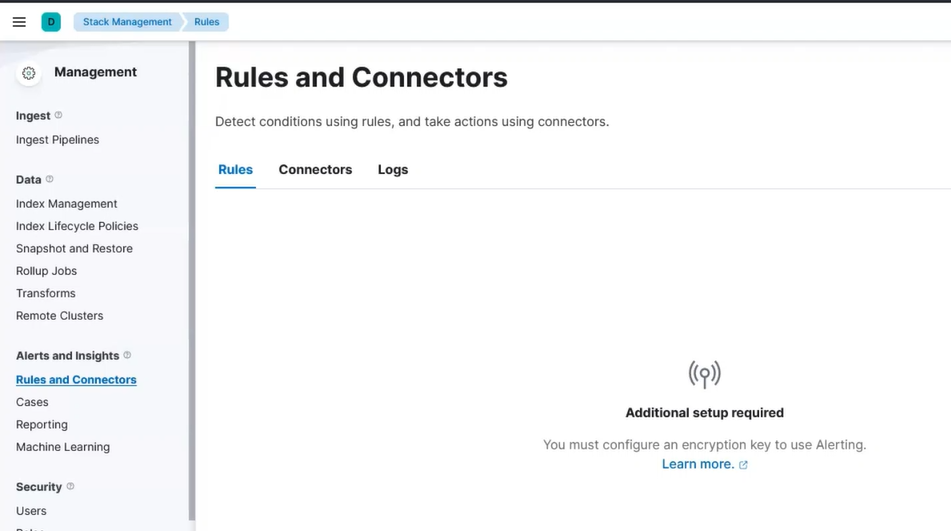

Ve a Kibana en el Gestión de pilas > Reglas y conectores. Si ves Crea tu primera regla, entonces omite este paso. Si ves Se requiere configuración adicional, luego continúe con este paso.

Configuración de alertas de Kibana

Configuración de alertas de Kibana

Vaya a la ventana del shell de su servidor Kibana y escriba:

/usr/share/kibana/bin/kibana-keystore add xpack.encryptedSavedObjects.encryptionKey

Cuando se le solicite, pegue un secreto que tenga al menos 32 caracteres de longitud.

Luego reinicia kibana:

systemctl restart kibana

Paso 3 - Regla de configuración [13:00]

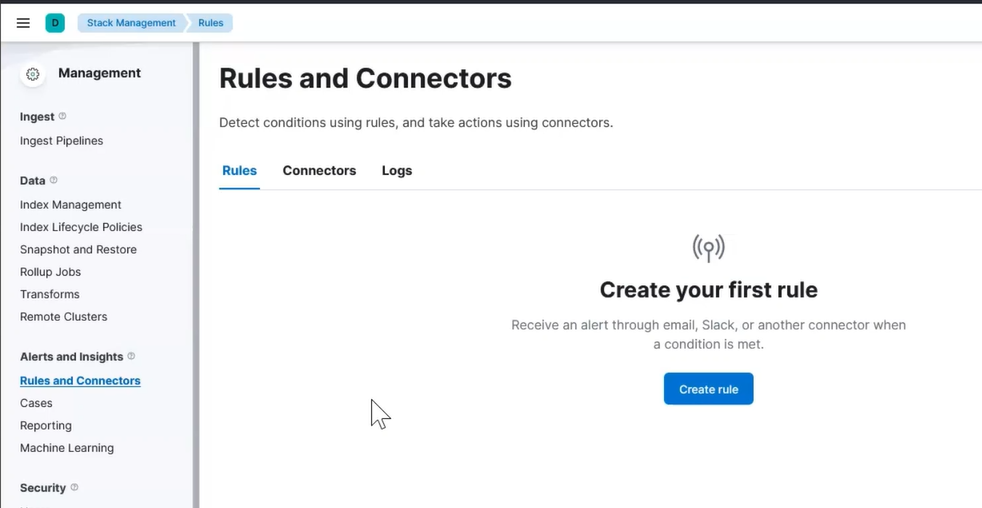

Visita Kibana nuevamente en tu navegador y podremos visitarte.Gestión de pilas > Reglas y conectores

Primera regla de alerta de Kibana

Primera regla de alerta de Kibana

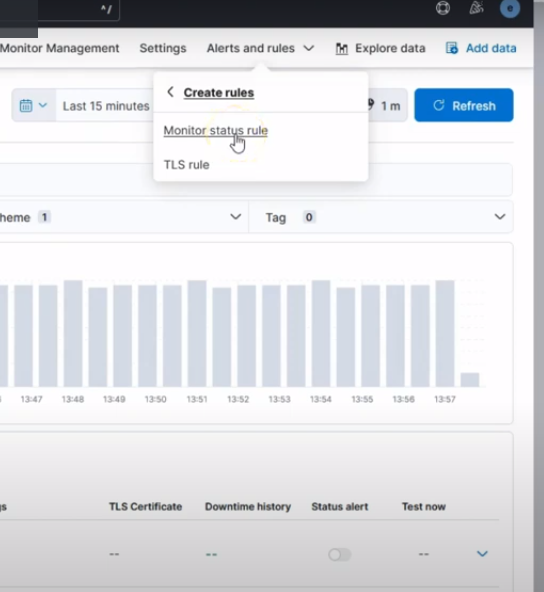

O Observabilidad > Tiempo de actividad > Monitores.

Regla de alerta del monitor de tiempo de actividad de Kibana Observability

Regla de alerta del monitor de tiempo de actividad de Kibana Observability

Ahora debería poder crear su primera regla.

Crearemos una regla para monitorear cualquier tiempo de inactividad.

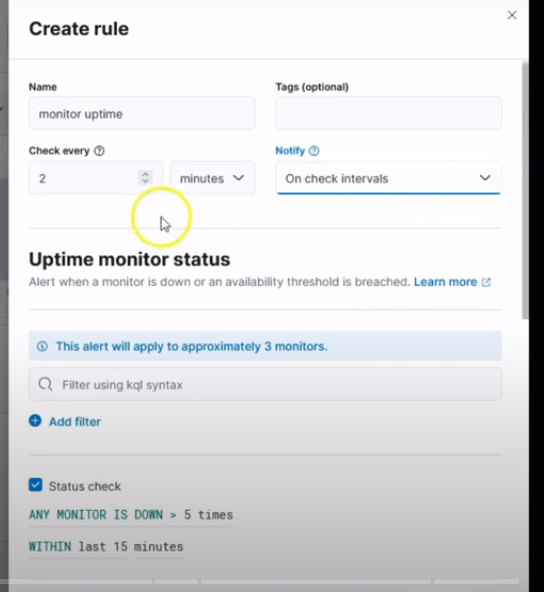

Haga clic en Crear regla y luego rellena los campos iniciales:

Name: monitor uptime

Check every: 2 minute

Notify: On check intervals

Creación de un tipo de regla

Creación de un tipo de regla

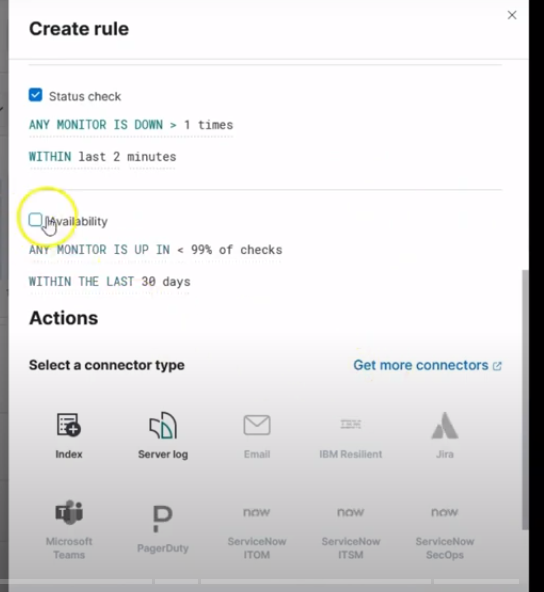

A continuación finaliza los puntos restantes como se muestra en esta imagen:

Creación de una consulta de reglas

Creación de una consulta de reglas

Prensa ahorrar.

Paso 4 - Preparar mensaje de alerta por correo electrónico - Crear conector de registro del servidor [16:28]

Queremos enviar las alertas a una ubicación diferente para que Logstash pueda enviar alertas por correo electrónico en nuestro nombre.

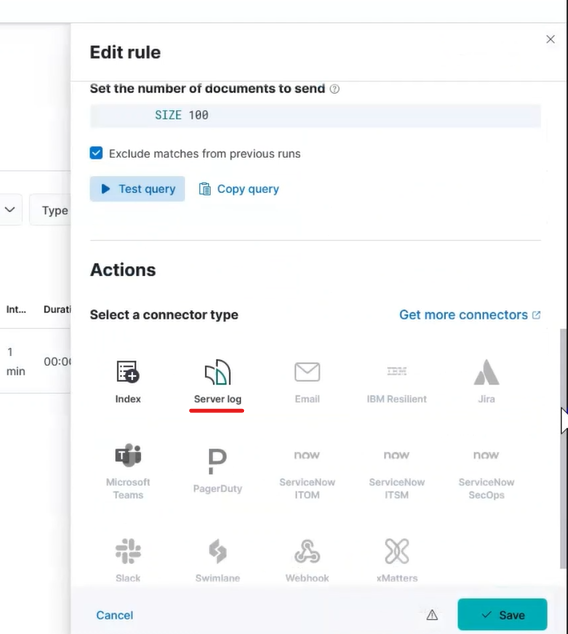

Haga clic en Conectores y elige Registros del servidor.

Registro del servidor de alertas de Kibana

Registro del servidor de alertas de Kibana

Haga clic Crear un conector y escribe algo significativo para Nombre del conector en la ventana emergente.

Establezca el Nivel A cualquier cosa que refleje lo que consideras que es la alerta. Puedes usarlo como una forma útil de indicarle a Logstash cómo filtrar y transformar los mensajes.

Si lo desea, edite el Mensaje. El Mensaje El campo es lo que se enviará por correo electrónico.

Prensa ahorrar.

Después de unos minutos, vaya a su servidor Kibana y confirme que los mensajes aparecen en /var/log/kibana.log.

Paso 5: Enviar correos electrónicos con Logstash [20:10]

Vaya a su servidor Kibana e instale Logstash con este comando:

apt-get install -y logstash

Descargue este archivo logstash:Archivo Logstash para alertas por correo electrónico

Puedes colocar este archivo donde quieras. Por ahora, asumiremos que lo colocaste en /root/logstash.conf.

En la etapa de salida, complete los valores apropiados para la conexión de correo electrónico.

Para ejecutar logstash y comenzar a enviar correos electrónicos a medida que ocurren, escriba este comando:

/usr/share/logstash/bin/logstash -f /root/logstash.conf